Acceda a todas las soluciones integradas con un solo clic

El acceso a cualquier producto RevBits contratado es fácil y está a un clic de distancia.

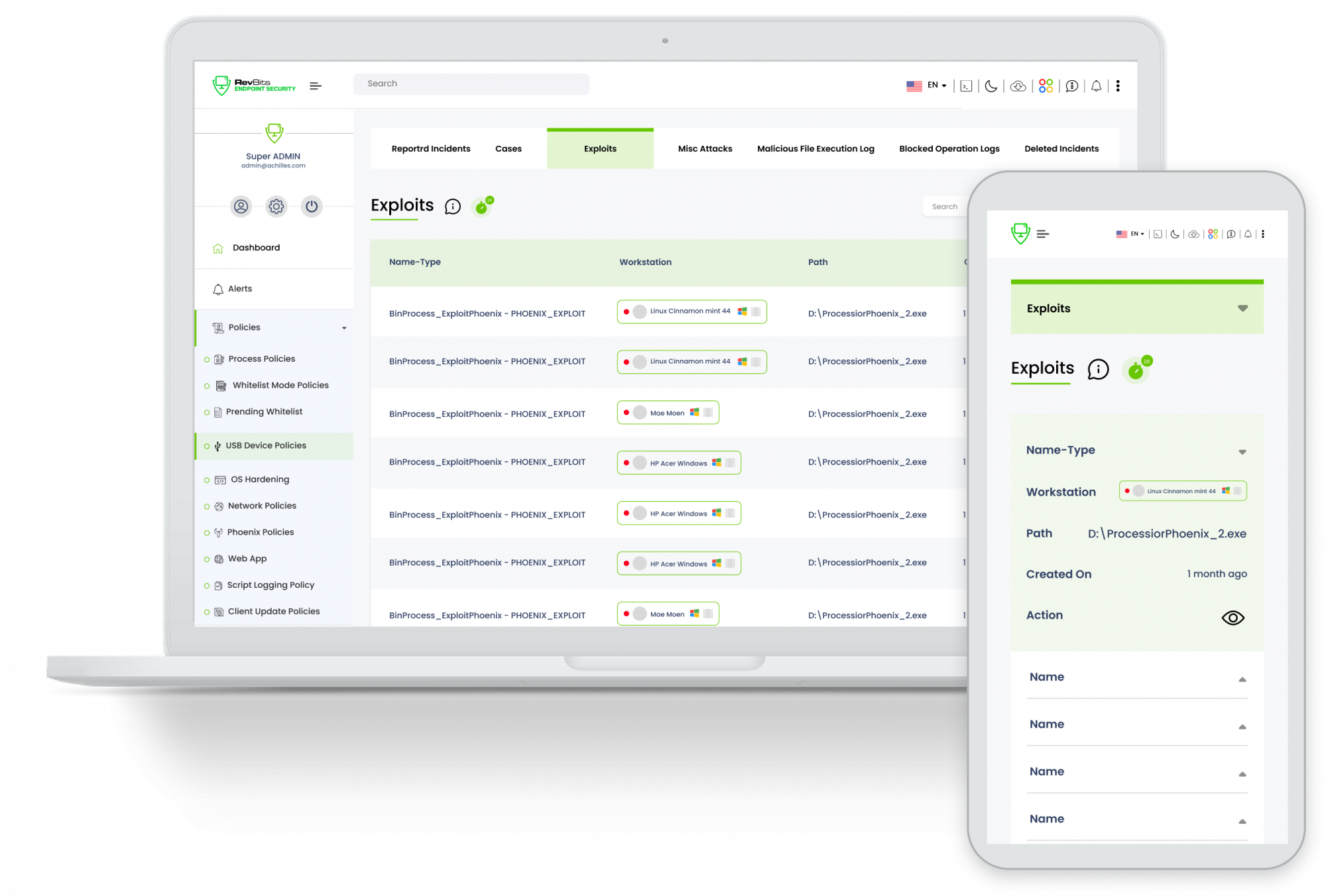

RevBits Endpoint Security (EPS)

La arquitectura única de RevBits EPS tiene controladores personalizados o capacidades de detección de carga de aplicaciones patentadas, que encuentran actividades maliciosas en varias etapas que intentan suplantar las aplicaciones de Windows, los procesos de firma y los procesos confiables. RevBits EPS también tiene un motor de detección preciso que evita falsos positivos y un diseño arquitectónico distintivo para la lista blanca de aplicaciones, sandboxing, spawning y el análisis de procesos padre/hijo.

Ver más

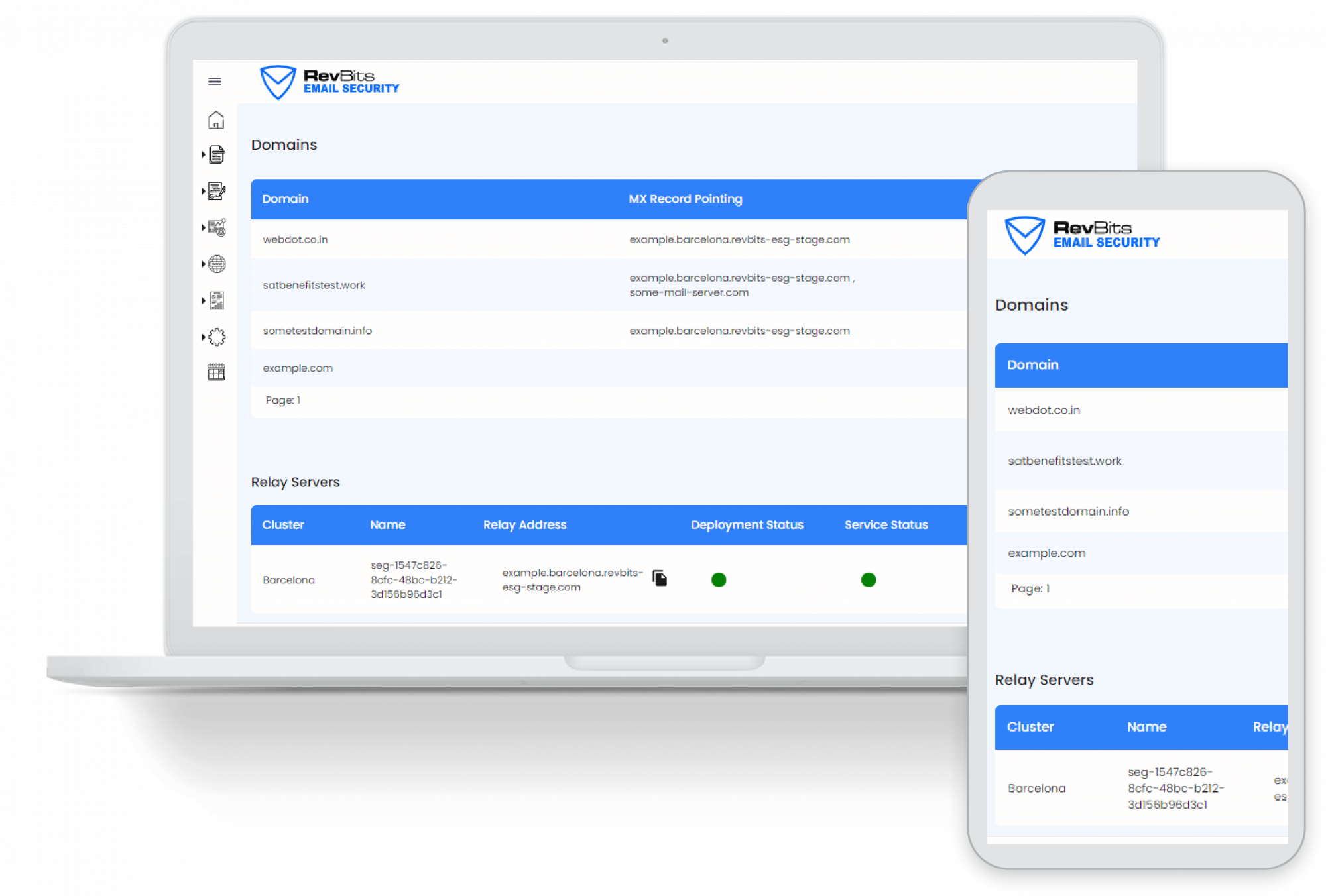

RevBits Email Security

Es una solución nativa proporcionada por SaaS, también conocida como seguridad integrada de correo electrónico en la nube (ICES). El agente basado en Endpoints protege contra correos electrónicos maliciosos, asumiendo el control en una puerta de enlace de correo electrónico segura. Llena las brechas de seguridad aprovechando el procesamiento distribuido para un análisis profundo en Endpoints de usuarios remotos para detectar y bloquear correos electrónicos maliciosos que superan la capa centralizada de la pila de seguridad de una organización.

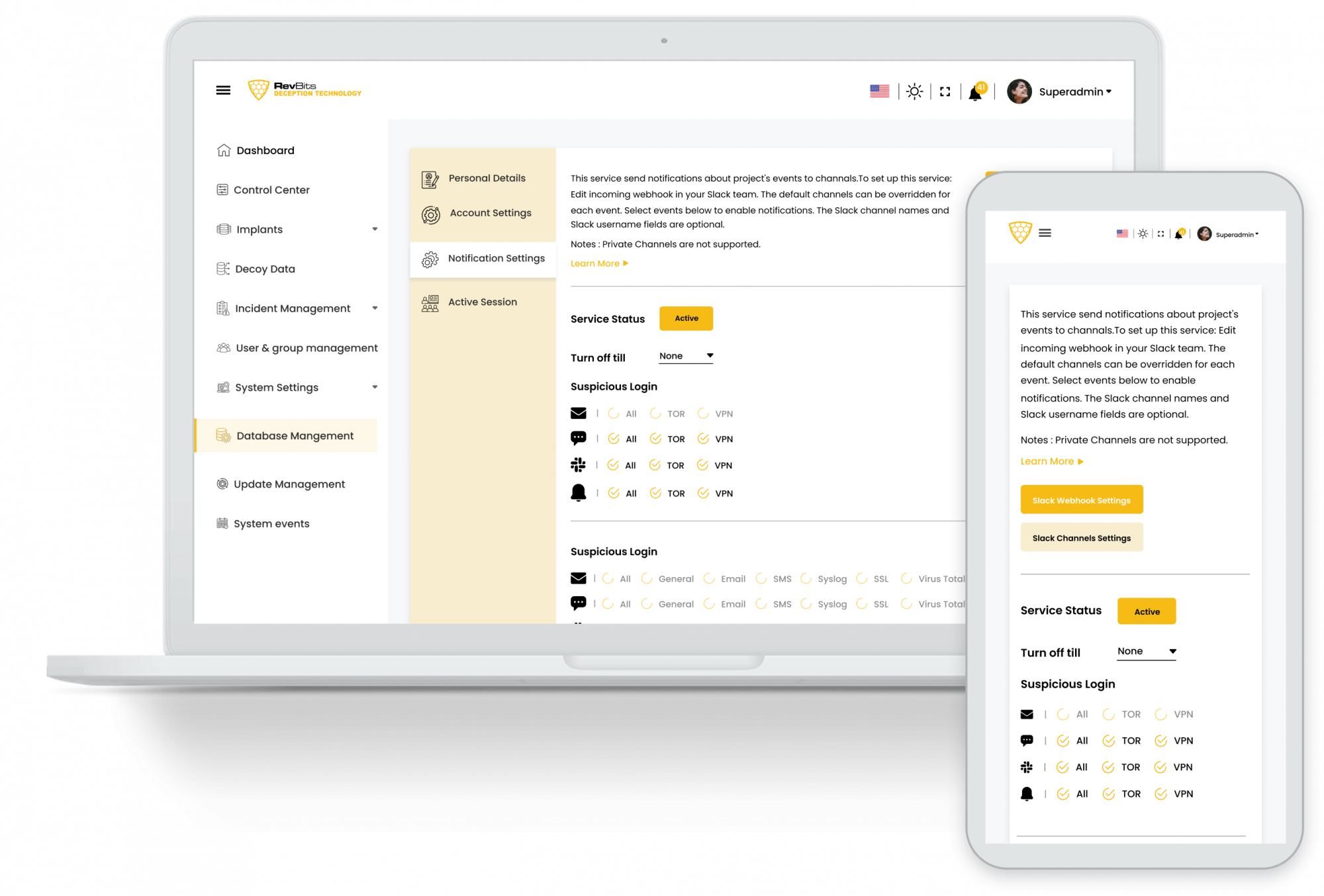

Ver másRevBits Deception Technology

Mediante la implementación de señuelos de trampa basados en servidores reales en un entorno de virtualización dual, las acciones maliciosas de amenazas externas o internas se detectan y notifican de inmediato. RevBits Deception Technology (DT) utiliza los servidores de bases de datos más comunes, los servicios de intercambio de archivos y más.

Ver más

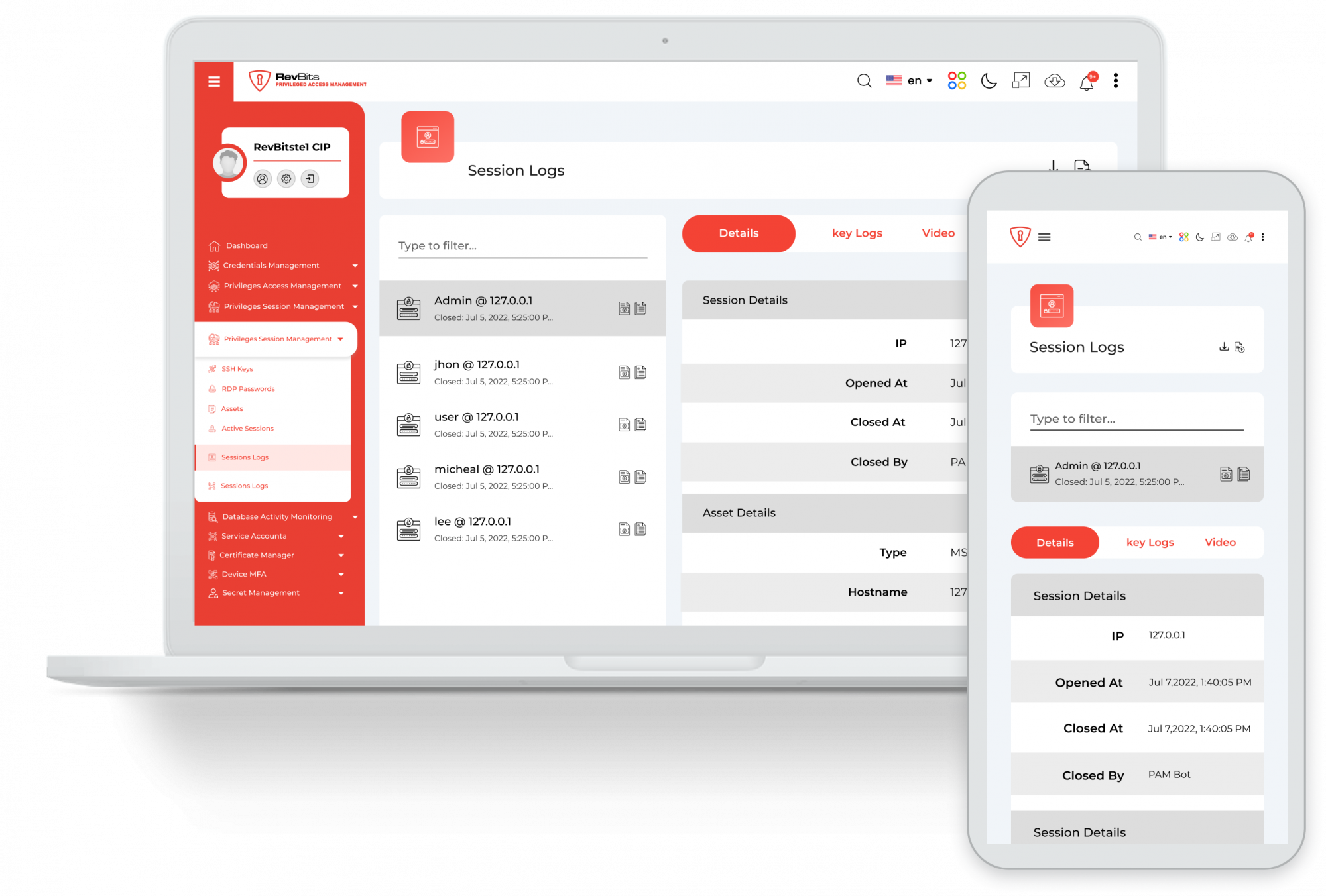

Privileged Access Management

RevBits PAM es una solución avanzada de administración de acceso que incluye seis módulos y un amplio registro de sesiones que captura las pulsaciones de teclas y el video. RevBits PAM tiene dos patentes estadounidenses: cifrado de conocimiento cero basado en navegador y autoridad de autenticación que se extiende a varias soluciones de seguridad de hardware. Estas capacidades únicas de control de acceso reducen los esfuerzos de gestión de relaciones con los proveedores y aumentan las protecciones de gestión de acceso.

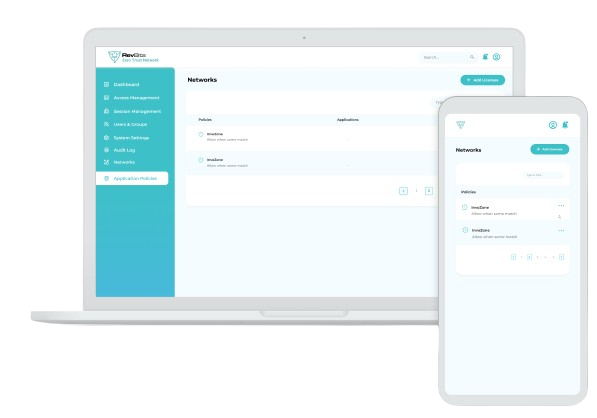

Ver másZero Trust Networking (ZTN)

La capacidad de escalado automático de RevBits ZTN y la distribución de geolocalización de puntos clave hacen de RevBits ZTN la red de confianza ero más rápida del mercado. La evaluación profunda de la situación de seguridad de un Endpoint inspecciona el tráfico del túnel en busca de contenido malicioso y seguridad de datos. RevBits ZTN crea un límite de acceso lógico basado en la identidad y el contexto que abarca a los usuarios y sus aplicaciones. Las aplicaciones se encuentran ocultas y el acceso está restringido mediante un agente de confianza con una colección de entidades con nombre. El intermediario verifica la identidad, el contexto y el cumplimiento de la política de los participantes especificados antes de permitir el acceso.

Ver más

¿Querés contactar con un especialista?